Maar voordat ik hier verder op in ga, is het goed om eerst stil te staan bij de vraag: wat is cybercrime nou eigenlijk? De betekenis is hetzelfde als cybercriminaliteit of computercriminaliteit. Als je jezelf dus afvraagt wat is cybercriminaliteit, dan gaat het om het plegen van misdaad met behulp van ICT, gericht op ICT. We zetten de 5 grootste cybercrime voorbeelden en risico’s op een rij, om daarop goed voorbereid te zijn en er voldoende middelen voor vrij te maken.

Cyberaanvallen worden steeds geavanceerder, waardoor het voor organisaties belangrijk is om zich daar goed tegen te beveiligen. En sterker nog, het is belangrijk om na te denken over de beveiliging van de data zelf, zodat een eventuele breach er niet toe kan leiden dat er waardevolle data op straat komt te liggen.

Cybercrime voorbeelden: 5 grote risico’s voor bedrijven

Benieuwd naar cybercrime voorbeelden en risico’s die organisaties lopen? We zetten de 5 grootste risico's op een rij:

- Phishing-aanvallen

- Aanval met Ransomware

- APT-aanvallen

- DDoS-aanvallen

- Supply Chain Attacks

Phishing-aanvallen

Een van de bekende voorbeelden van cybercrime en helaas iets dat veel voorkomt. Alleen het anti-phishingsysteem van Kaspersky kreeg in 2017 al bijna 250 miljoen meldingen te verwerken. Het ging om een toename van 91 miljoen ten opzichte van een jaar eerder. Het geeft aan dat bedrijven er alleen maar meer last van lijken te krijgen, een belangrijke ontwikkeling die vraagt om nog betere bescherming.

Maar liefst 76 procent van de bedrijven is er wel eens slachtoffer van geworden. Het is lastig om er technologisch iets tegen te doen, omdat het grotendeels gaat om het gedrag van de medewerkers. Zij moeten leren welke links in e-mails ze wel en niet kunnen aanklikken. En gaat het toch een keer mis? Dan is het belangrijk om zo snel mogelijk actie te laten ondernemen.

Phishing behoort eigenlijk tot Social Engineering, waarbij de aanvaller probeert informatie te verzamelen van een gebruiker. Het kan gaan om zakelijke informatie, login-gegevens of persoonlijke data. De aanval lijkt te komen van een betrouwbare bron, waardoor helaas nog altijd veel gebruikers in de val trappen.

Aanval met Ransomware

Cybercrime voorbeelden die gaan over Ransomware gaan veel minder over gedrag, maar veel meer over technologische aanvallen. Aanvallers plaatsen software bij bedrijven, waarmee gegevens worden versleuteld. Pas als de organisatie een bedrag betaald wordt de informatie weer vrijgegeven. Het gaat vaak om kritische bedrijfsdata die nodig is om zaken te blijven doen, waardoor criminelen er veel geld mee kunnen verdienen.

Er zijn technische oplossingen beschikbaar tegen Ransomware. Het gaat dan om Endpoint Epidemic-oplossingen. Een deel van de oplossing bestaat uit het opleiden van medewerkers, terwijl er daarnaast sprake is van Endpoint-beveiliging. De oplossingen in de cloud zijn vaak goed geschikt om afpersing te voorkomen, omdat de gegevens via een omweg gewoon beschikbaar blijven voor het bedrijf. Er is sprake van replicated gegevens op meerdere locaties, om niet toe te hoeven geven aan de aanvallers met Ransomware.

APT-aanvallen

Cybercriminelen die erin slagen toegang te krijgen tot een systeemnetwerk kunnen geruisloos informatie stelen. Er is sprake van een Advanced Persistant Threat (APT). Het is een geavanceerde aanhoudende cyberaanval, waarvoor een complete technologische oplossing beschikbaar is.

De detectie van deze aanvallen is lastig, al zijn er intelligente oplossingen beschikbaar. Die detecteren ongewoon gedrag binnen het netwerk, om daar vervolgens melding van te maken. Op die manier gaan de systemen verder dan defense-in-depth, firewalls en antivirus. Uiteindelijk is het voor de wapening tegen deze aanvallen belangrijk om de cyberbeveiliging als geheel goed op orde te brengen. Pas wanneer de verschillende systemen goed samenwerken ontstaat er waterdichte beveiliging, waardoor de aanvaller niet zomaar binnen kan dringen om daar op zoek te gaan naar waardevolle data.

DDoS-aanvallen

Een DDoS-aanval is juist heel bruut en overweldigend, in relatie tot het geruisloze van de APT-aanvallen. Het gaat om aanvallen met soms wel miljoenen machines en computers, om op grote schaal aan te vallen. Er is sprake van botnets, die proberen servers van bedrijven plat te leggen. De server raakt overbelast, waardoor die uitschakelt en ook gebruikers er geen gebruik meer van kunnen maken.

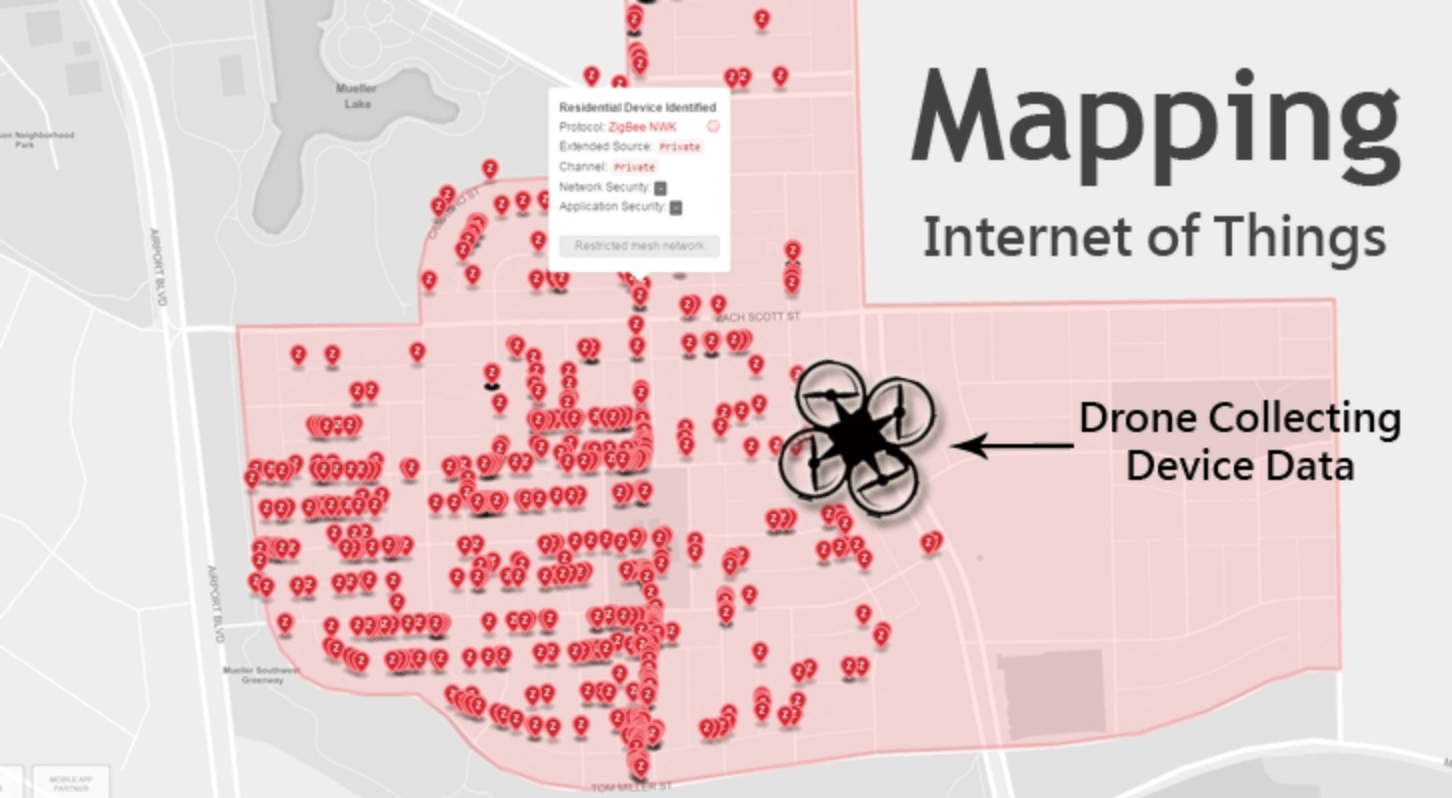

DDoS aanvallen komen al langere tijd voor, waardoor er inmiddels goede protectie tegen beschikbaar is. Wat wel verandert is, dat is de omvang van deze attacks. Dit komt mede door het toenemende aantal onveilige IoT-apparaten die makkelijk gehackt kunnen worden zoals slimme tosti-ijzers die verbonden zijn met het internet en die worden gebruikt om deze attacks te plegen. Het is voor veel Cyber Security Professionals belangrijk om hier iets tegen te doen, waardoor de kwetsbaarheid van de organisatie afneemt. Op die manier worden eventuele aanvallen in een vroeg stadium ontdekt, om de aanval af te slaan en de service beschikbaar te houden voor gebruikers die er gebruik van willen maken.

Supply Chain Attacks

Meer specifiek en bovendien geavanceerd zijn aanvallen op de Supply Chain. Het is een aanval met malware, die zich nestelt in een softwarepakket op de distributielocatie. Er wordt data gestolen of gemanipuleerd, waardoor de organisatie daar richting de leverancier last mee krijgt.

De bescherming tegen Supply Chain Attack is lastig en bestaat uit een aantal belangrijke stappen. Het is bijvoorbeeld belangrijk om alle nieuwe updates eerst te testen, in een kleine testomgeving of in sandboxes. Alleen op die manier is het mogelijk om eventueel afwijkend gedrag tijdig te signaleren, om daar goed op in te spelen. Daarnaast is het belangrijk om het gedrag binnen het netwerk doorlopend te monitoren, om afwijkende patronen te herkennen en daar meteen actie op te ondernemen. Tenslotte is het belangrijk om ongewenste wijzigingen in software updates vroegtijdig te signaleren, omdat ook dit kan wijzen op een aanval.

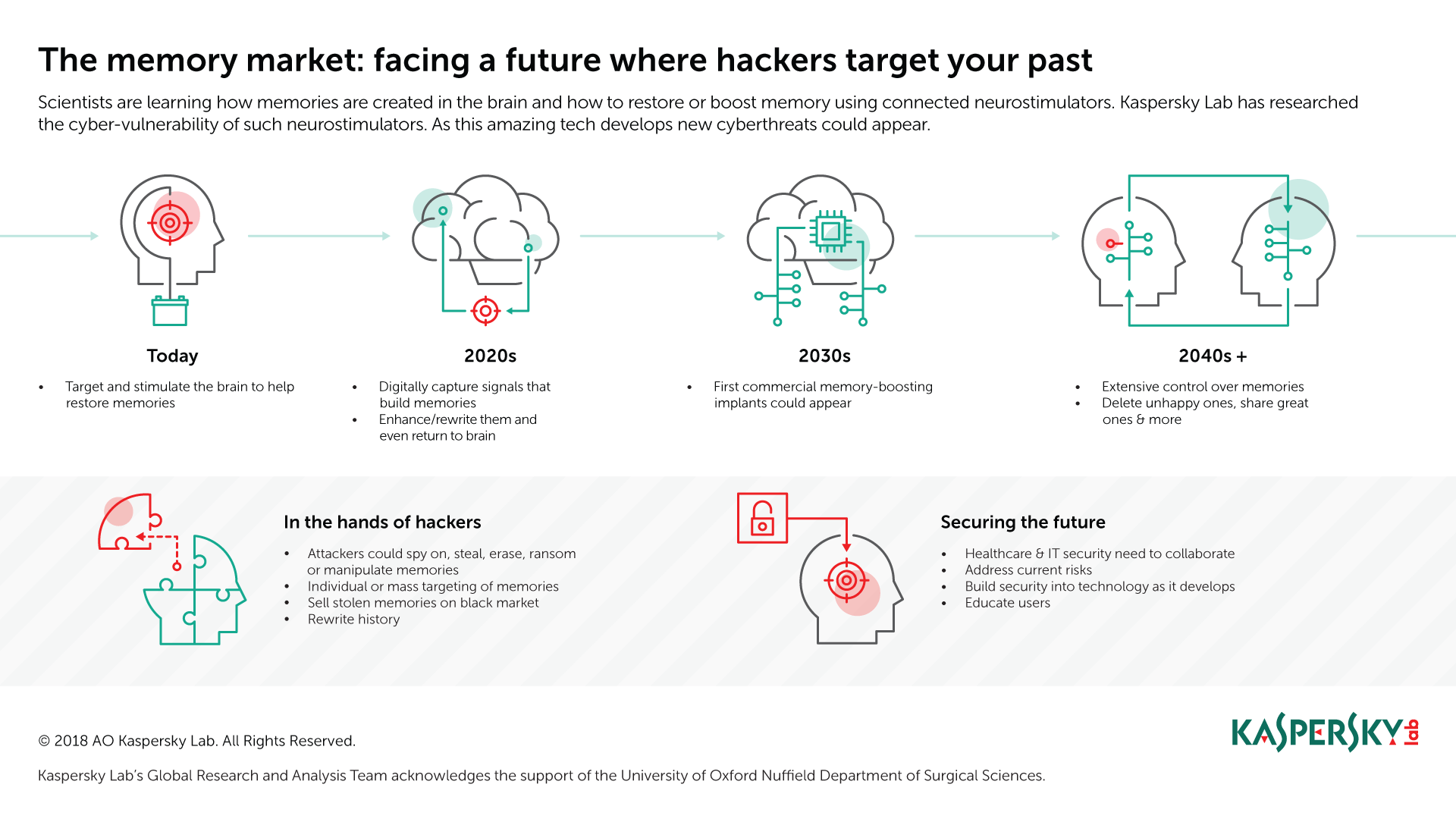

Spreker over cybercrime: herken de risico’s

Op zoek naar een spreker over cybercrime, die kan uitleggen wat de risico’s zijn en hoe organisaties daar over heel de wereld mee omgaan? Of hoe de toekomst van cyber security eruit ziet? Ontdek waar de risico’s op het gebied van technologie liggen en welke mogelijkheden er zijn om daar nu al iets aan te doen. Het is bijvoorbeeld belangrijk om data te encrypten, zodat die waardeloos zal blijken op het moment dat het onverhoopt toch een keer op straat komt te liggen.

Benieuwd naar andere cybercrime voorbeelden en hoe Jesse in de afgelopen jaren werkte voor Google, Netflix, BMW en meer dan 350 andere organisaties? Lees zijn verhaal en neem online contact met hem op.